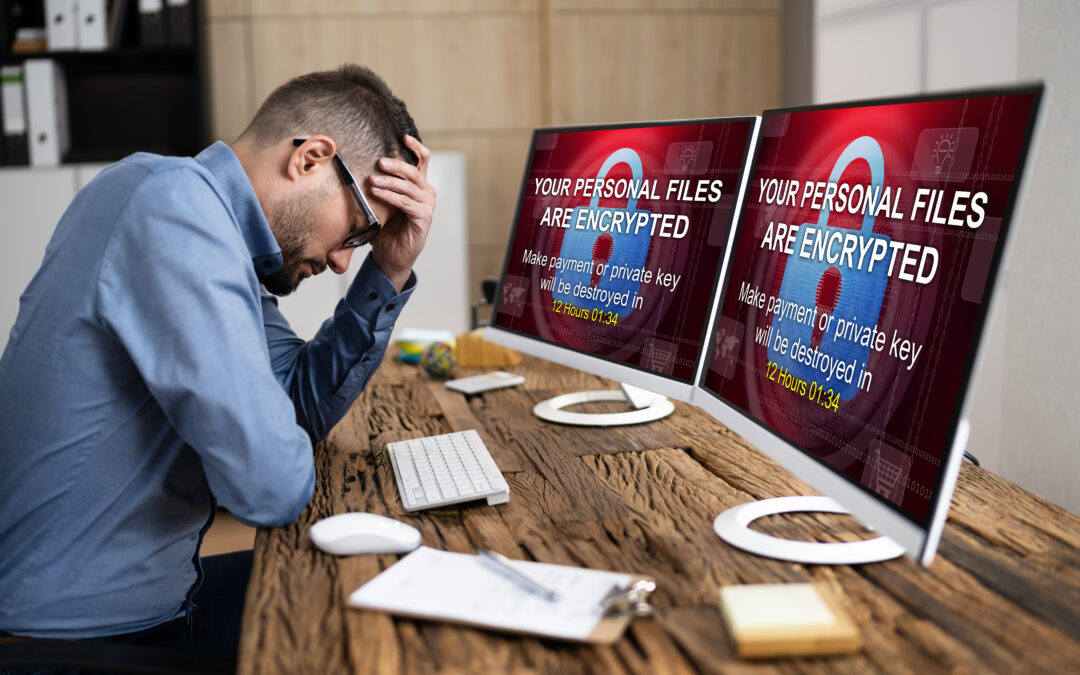

Cyberangriffe sind eine ernstzunehmende Bedrohung, die Unternehmen jeder Größe treffen können. Besonders Ransomware-Angriffe, bei denen Hacker die Systeme eines Unternehmens verschlüsseln und Lösegeld für die Entschlüsselung oder um eine Veröffentlichung zu verhindern fordern, können verheerende Auswirkungen haben. In diesem Blogbeitrag geht Jens Decker darauf ein, wie Sie in einer solchen Krisensituation reagieren sollten.

Inhaltsverzeichnis

Sofortige Maßnahmen bei Cyberangriffen

1. Identifizieren und Isolieren Sie die betroffenen Systeme

Der erste und wichtigste Schritt bei einem Ransomware-Angriff ist die schnelle Isolation der betroffenen Systeme, idealerweise schalten Sie die Systeme direkt aus! Dies bedeutet, dass alle infizierten Computer, Server und Netzwerkgeräte so schnell wie möglich vom Unternehmensnetzwerk getrennt werden sollten. Durch diese Maßnahme wird die Ausbreitung der Malware eingedämmt und der Schaden begrenzt. Ein Team von IT-Sicherheitsexperten kann Ihnen dabei helfen, die betroffenen Systeme zu identifizieren und sicher vom Netzwerk zu trennen. Sie können auch sicherstellen, dass keine weiteren Systeme kompromittiert werden, während Sie an der Behebung des Problems arbeiten.

2. Informieren Sie die Geschäftsleitung

Sobald die unmittelbare Bedrohung eingedämmt ist, muss die Geschäftsleitung informiert werden. Sie ist für die strategischen Entscheidungen verantwortlich und sollte daher über den Vorfall und die daraus resultierenden Risiken für das Unternehmen im Klaren sein. Ein erfahrener Berater im Bereich der Cybersicherheit kann in dieser Phase wertvolle Unterstützung bieten. Er oder sie kann dabei helfen, den Schaden zu bewerten, die finanziellen und rechtlichen Risiken abzuschätzen und einen Aktionsplan für die nächsten Schritte zu entwickeln.

3. Kontaktieren Sie Experten

Der nächste Schritt ist die Einbindung von IT-Sicherheitsexperten, die sich auf die Bekämpfung von Ransomware spezialisiert haben. Diese Experten können eine detaillierte Analyse der Situation durchführen, um die Art der Ransomware, den Umfang des Angriffs und die potenziellen Auswirkungen auf Ihr Unternehmen zu verstehen. Basierend auf dieser Analyse können sie einen maßgeschneiderten Aktionsplan entwickeln, der die Wiederherstellung der Systeme, die Entfernung der Malware und die Stärkung der Sicherheitsmaßnahmen umfasst.

4. Melden Sie den Vorfall bei den Behörden

Cyberangriffe sind nicht nur eine Bedrohung für Ihr Unternehmen, sondern auch ein Straftatbestand. Daher ist es wichtig, den Vorfall bei den zuständigen Strafverfolgungsbehörden zu melden. Dies kann dazu beitragen, die Täter zu identifizieren und zur Rechenschaft zu ziehen. Außerdem können die Behörden wertvolle Informationen und Unterstützung bieten, um den Angriff zu bewältigen und zukünftige Angriffe zu verhindern. Ein Beratungsunternehmen mit Erfahrung im Bereich der Cybersicherheit kann Sie durch diesen Prozess führen und sicherstellen, dass alle erforderlichen Informationen korrekt und vollständig gemeldet werden.

Weitere Schritte

1. Dokumentation

Die Dokumentation ist ein kritischer Aspekt im Umgang mit Cyberangriffen. Jeder Schritt, jede Kommunikation und jede Aktion, die unternommen wird, sollte sorgfältig dokumentiert werden – legen Sie sich ein Notfall Tagebuch an und ernennen Sie einen Kollegen als Verantwortlichen hierfür. Dies schließt E-Mails, Telefonanrufe und interne Memos ein. Diese Informationen sind nicht nur für die interne Überprüfung wichtig, sondern können auch für rechtliche oder forensische Untersuchungen entscheidend sein. Ein spezialisiertes Beratungsunternehmen kann Sie dabei unterstützen, ein strukturiertes Dokumentationsverfahren einzurichten und sicherzustellen, dass alle relevanten Daten korrekt und sicher gespeichert werden.

2. Kommunikation

Die Kommunikation ist in Krisensituationen von entscheidender Bedeutung. Ein gut durchdachter Kommunikationsplan sollte entwickelt werden, um sicherzustellen, dass alle Mitarbeiter, Stakeholder und eventuell auch Kunden und die Öffentlichkeit korrekt informiert werden. Dies minimiert das Risiko von Fehlinformationen und Panik und stellt sicher, dass alle Beteiligten wissen, wie sie sich verhalten sollen. Wir nutzen zum Beispiel „Threema Work“ (https://threema.ch/de/work), auf dem wir unseren Kunden im Falle eines Angriffs eine gesicherte interne Kommunikation sicherstellen können.

3. Bewertung des Schadens

Die Bewertung des Schadens ist ein komplexer, aber notwendiger Prozess. Dies umfasst die Identifizierung der betroffenen Systeme, die Einschätzung des Datenverlusts und die Bewertung der finanziellen und geschäftlichen Auswirkungen. Experten mit Erfahrung in der Cyberforensik können eine detaillierte Analyse durchführen, um den vollen Umfang des Schadens zu verstehen. Auf dieser Grundlage kann ein maßgeschneiderter Wiederherstellungsplan entwickelt werden.

4. Wiederherstellung

Die Wiederherstellung der Systeme ist ein mehrstufiger Prozess, der von der Art des Angriffs und dem Ausmaß des Schadens abhängt. Dies kann die Wiederherstellung von Backups, die Neuinstallation von Betriebssystemen und Anwendungen sowie die Implementierung neuer Sicherheitsmaßnahmen umfassen.

5. Verhandlung mit den Angreifern

Die Frage, ob ein Lösegeld gezahlt werden sollte, ist heikel und komplex. In der Regel wird davon abgeraten, da dies zukünftige Angriffe fördern könnte. Wenn jedoch die Entscheidung getroffen wird, in Erwägung zu ziehen, das Lösegeld zu zahlen, sollte dies nur in enger Absprache mit Experten für Cybersicherheit und Rechtsanwälten erfolgen. Diese können Sie bei der Kommunikation mit den Angreifern unterstützen und sicherstellen, dass alle rechtlichen Aspekte berücksichtigt werden.

Rechtliche Schritte

1. Rechtsberatung

Die rechtlichen Aspekte eines Cyberangriffs sind komplex und erfordern spezialisierte Kenntnisse. Ein Anwalt, der sich auf Cyberkriminalität und Datenschutzrecht spezialisiert hat, ist unerlässlich, um Sie durch den rechtlichen Prozess zu führen. Dies beinhaltet die Beratung zu möglichen Straf- und Zivilklagen, die gegen Ihr Unternehmen erhoben werden könnten, sowie die Unterstützung bei der Interaktion mit Strafverfolgungsbehörden und Versicherungen. Der Anwalt kann auch sicherstellen, dass alle gesetzlichen Verpflichtungen, wie die Meldung des Vorfalls an die zuständigen Behörden, korrekt erfüllt werden.

2. Datenschutz

Wenn durch den Cyberangriff persönliche Daten kompromittiert wurden, sind Sie gesetzlich verpflichtet, dies den Datenschutzbehörden und den betroffenen Personen zu melden. Die Meldefristen und -anforderungen können je nach Jurisdiktion variieren. Ein Datenschutzexperte kann Sie dabei unterstützen, die spezifischen Anforderungen zu verstehen und sicherzustellen, dass Sie alle gesetzlichen Verpflichtungen erfüllen. Dies kann auch die Entwicklung eines Plans zur Benachrichtigung der betroffenen Personen und zur Minimierung des Risikos zukünftiger Datenschutzverletzungen umfassen.

3. Versicherung

Falls Ihr Unternehmen eine Cyber-Versicherung abgeschlossen hat, ist es entscheidend, den Vorfall so schnell wie möglich zu melden. Versicherungspolicen für Cyber-Risiken können eine Reihe von Kosten abdecken, darunter die Wiederherstellung von Daten, rechtliche Gebühren und sogar Lösegeldzahlungen. Es ist jedoch wichtig, den genauen Deckungsumfang zu klären, da nicht alle Policen die gleichen Risiken abdecken. Ein Versicherungsexperte kann Sie dabei unterstützen, den Umfang Ihrer Police zu verstehen und die notwendigen Schritte für die Einreichung eines Anspruchs zu unternehmen.

Fazit

Ein Ransomware-Angriff ist eine ernste Krise, die schnelles und professionelles Handeln erfordert. Durch die Befolgung dieser Schritte können Sie den Schaden minimieren und Ihre Chancen auf eine erfolgreiche Wiederherstellung Ihrer Systeme erhöhen. Für professionelle Unterstützung in jeder Phase des Prozesses stehen Experten zur Verfügung, die Ihnen helfen können, diese schwierige Zeit zu überstehen.

Wie so ein Angriff ablaufen kann, lesen Sie in diesem Beitrag: Cyber-Kriegsgebiet: Einblicke in die ersten 48 Stunden im Zentrum eines Cyberangriffs und wie wichtig die Rolle Ihres Managements schon in der Vorbereitung ist haben wir Ihnen hier gezeigt: Cybersecurity: Die Rolle des Managements.

In dieser Serie behandeln wir, wie Sie die Sicherheit erhöhen können und was Sie als IT-Entscheider tun sollten: IT-Sicherheit im Unternehmen: Wie Sie als Entscheider effektiv handeln können